Die FSMO Rollen definieren Aufgaben, die jeweils nur ein Domain-Controller im Active Directory besitzen darf. Die Rollen können auf mehrere Server verteilt sein, aber auch auf einem einzigen Server angewendet sein. Seit 2005 heißen diese Rollen übrigens nicht mehr FSMO, sondern Operation Masters, wobei Administratoren immer noch bei FSMO bleiben. Wie man diese Rollen anzeigen kann, aber auch auf einen anderen Domain Controller übertragen kann, zeigen wir euch in diesem Beitrag.

Welche Operation Masters gibt es im Active Directory?

Wie oben schon erwähnt, heißen die FSMO Aufgaben eigentlich Operation Masters. Hier gibt es fünf verschiedene Rollen, welche jeweils unterschiedliche Aufgaben, beziehungsweise Berechtigungen besitzen. Diese können wie oben genannt angezeigt und übertragen werden.

[one_half_first]

Schema-Master

Der Schema-Master muss verfügbar sein, wenn Attribute vorhandenen Objekten hinzugefügt werden. Dieser liefert eine Art Schablone. Dieser steuert alle Schema-Aktualisierungen und Schema-Änderungen.

- Forest Rolle

[/one_half_first][one_half_last]

Domain Naming Master

Der Domain Naming Master ist zuständig für die Verwaltung von Domänen-Namen. Wird eine neue Domäne oder auch Subdomäne angelegt, muss der Domain Naming Master erst bestätigen, dass dieser Name noch frei ist, beziehungsweise genutzt werden kann. Es kann nur einen DC geben, der Domänen-Namen vergeben darf.

- Forest Rolle

[/one_half_last]

[one_half_first]

Infrastruktur-Master

Der Infrastructure Master zuständig die Integrität zwischen verlinkten AD-Objekten sicherzustellen. Beispiel hierfür wären die Attribute “Members” und “MemberOf” einer Gruppe). Die Aufgabe besteht darin die Änderungen auch auf das Andere Objekt zu übertragen, natürlich Domänen übergreifend.

Wichtig ist auch, dass der Infrastruktur Master nicht auf dem Domain-Controller liegen darf, auf dem auch der globale Katalog läuft, es sei denn alle Domain Controller führen den globalen Katalog.

- Domain Rolle

[/one_half_first][one_half_last]

RID-Master

Der RID-Master verteilt die RID-Nummern. Aufgebaut sind diese nach Local-ID & Relative-ID (RID). Dies ist dann eine fortlaufende Nummer, welche bei 1000 beginnt und den Schluss einer SID bildet. Wird eine neues User-Objekt angelegt, so wird diesem eine eindeutige SID zugeordnet.

- Domain Rolle

[/one_half_last]

[one_half_first]

PDC-Emulator

Bis sich Änderungen an der AD Datenbank repliziert haben, kann es je nach Größe und Umfang bis zu 20 Minuten dauern. Um das Zurücksetzen von Passwörtern zu beschleunigen werden Kennwort-Änderungen direkt zum PDC-Emulator repliziert. Stellt der DC nun einen Fehlerhaften Anmeldeversuch an der Domäne fest, so werden diese Anmelde-Daten noch gegen den PDC überprüft.

Ist nichts anderes Konfiguriert, so ist der PDC außerdem Zeitserver für alle Clients.

- Domain Rolle

[/one_half_first][one_half_last]

[/one_half_last]

FSMO Rollen anzeigen mit PowerShell

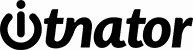

Wie oben schon genannt sind die FSMO Rollen Domain Naming Master und Schema Master Rollen den Gesamtstruktur, also des kompletten Domain-Forest. Abzurufen sind diese mit dem Befehl Get-ADForest. Mit diesem PowerShell Cmdlet kann man diese anzeigen.

Get-ADForest

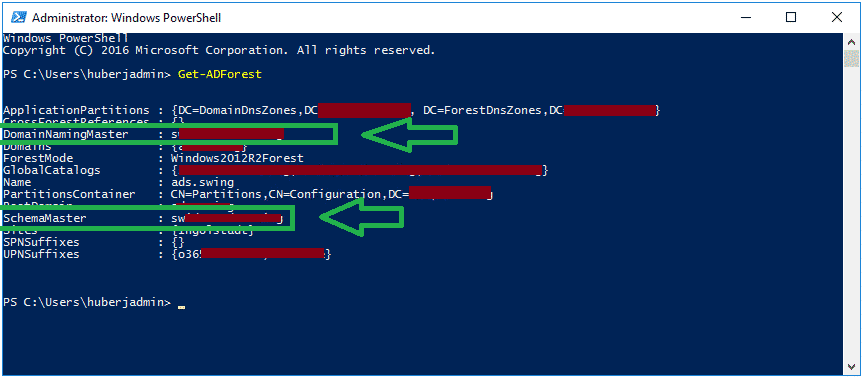

Die anderen Rollen Infrastruktur Master, RID-Master und PDC-Emulator sind Rollen der Domäne. Hierfür können wir also nicht den gesamten Forest abfragen, sondern die lokale Domäne. Deswegen gibt es auch den speziellen Befehl Get-ADDomain.

Get-ADDomain

So ist das FSMO Rollen anzeigen mit PowerShell ganz schnell und einfach erledigt.

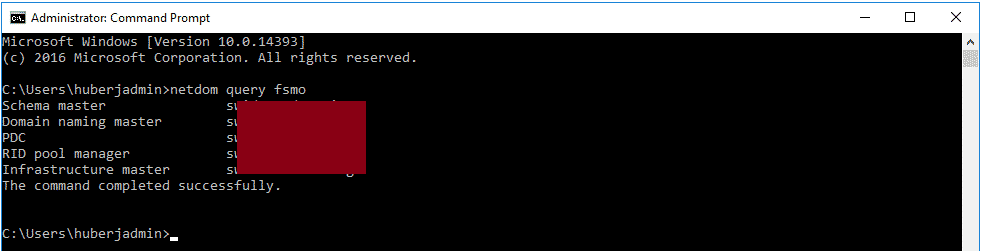

Operation Master Rollen anzeigen mit NETDOM

Außer PowerShell gibt es noch die Möglichkeit über das Tool netdom. Dieses kann über die CMD, beziehungsweise Eingabeaufforderung ausgeführt werden. Natürlich muss dies auf einem Domain-Controller ausgeführt werden. So lassen sich die Rollen mit CMD anzeigen.

netdom query fsmo

Wie man sieht hat netdom den Vorteil, dass die Operation Master Rollen auf den Domain Controllern gezielt abgefragt werden. Zur Übersichtlichkeit und schnellen Abfrage sollte immer dieser Befehl verwendet werden. Möchte man allerdings die Daten weiter verarbeiten, so bietet sich eher PowerShell an.

FSMO Rollen übertragen mit PowerShell

Tritt der Fall auf, dass die Operation Master Rollen auf einen anderen Domain Controller verschoben werden sollen, so bietet sich PowerShell an. Mit einem einzigen Befahl lassen sich die FSMO Rollen übertragen. Hierzu nutzt man Move-ADDirectoryServerOperationMasterRole.

Move-ADDirectoryServerOperationMasterRole -Identity <Ziel-DomainController> -OperationMasterRole SchemaMaster,RIDMaster,InfrastructureMaster,DomainNamingMaster,PDCEmulator

Nach dem Attribut -OperationMasterRole muss angegeben werden, welche Rollen auf den Ziel-Domain-Controller übertragen werden sollen.

[one_half_first]

Da sich hier Rechtschreibfehler einschleichen können, hat Microsoft den einzelnen Rollen Nummern von 0-4 vergeben. So lassen sich die Operation Master Rollen noch einfacher verschieben.

[/one_half_first][one_half_last]

- PDC Emulator: 0

- RID Pool Manager: 1

- Infrastruktur Master: 2

- Domain Naming Master: 3

- Schema-Master: 4

[/one_half_last]

Daraus ergibt sich dann folgender PowerShell Befehl:

Move-ADDirectoryServerOperationMasterRole -Identity <Ziel-DomainController> -OperationMasterRole 0,1,2,3,4

Rollen Übernahme erzwingen wenn alter DC offline ist

Zur Übernehme der Rollen muss der “alte” DC, welcher die Rolle besitzt, erreichbar sein.

Sollte dieser offline sein, kaputt, oder einfach nicht mehr verfügbar, so kann man die Rollen Übernahme erzwingen. Hierbei hängt man an den Befehl von oben einfach ein -Force, um die Befehle abzuarbeiten.

Move-ADDirectoryServerOperationMasterRole -Identity <Ziel-DomainController> -OperationMasterRole 0,1,2,3,4 -Force

Dieser PowerShell Befehl darf aber nur ausgeführt werden, wenn der Server, welcher die Rollen entzogen bekommen hat, nicht mehr mit dem Netzwerk verbunden wird.